Wprowadzenie systemu rejestracji czasu pracy to nie tylko krok w stronę lepszej organizacji, ale przede wszystkim inwestycja w cyfrowe bezpieczeństwo przedsiębiorstwa.

Dane o tym, kto, kiedy i gdzie przebywa na terenie zakładu pracy, mają krytyczne znaczenie – zarówno dla poprawnego naliczania płac, jak i dla ogólnego bezpieczeństwa fizycznego firmy. W dobie rosnących wymagań prawnych oraz zagrożeń związanych z wyciekami informacji, nowoczesny system RCM Control stawia ochronę danych na pierwszym miejscu, oferując wielopoziomowe zabezpieczenia, których nie zapewnią tradycyjne listy obecności.

Wybierając profesjonalne rozwiązanie, musisz mieć pewność, że system jest odporny na manipulacje, a zgromadzone w nim rekordy są nienaruszalne. Nasza architektura została zaprojektowana tak, aby eliminować słabe punkty, od momentu przyłożenia karty do czytnika, aż po generowanie końcowych raportów w panelu administratora.

Fizyczna ochrona danych – co się dzieje przy kradzieży czytnika?

Częstą obawą właścicieli firm, zwłaszcza tych posiadających oddziały w mniej strzeżonych lokalizacjach lub na placach budowy, jest ryzyko kradzieży samego urządzenia. „Czy złodziej uzyska dostęp do danych moich pracowników?” – to pytanie pojawia się regularnie. Odpowiedź w przypadku RCM Control jest uspokajająca: nie.

Zdalna baza danych i szyfrowanie

Dzięki temu, że oferujemy zaawansowany moduł RCP online, fizyczne urządzenie pełni jedynie rolę terminala przesyłowego. Dane nie są przechowywane na czytniku w formie otwartej. Nawet jeśli rejestrator zostanie skradziony lub zniszczony, wszystkie dotychczasowe logowania są bezpieczne na zewnętrznym, szyfrowanym serwerze. Twoja ewidencja czasu pracy pozostaje nienaruszona, a Ty możesz przywrócić pełną funkcjonalność systemu w nowym punkcie w ciągu kilku minut.

Ochrona biometrii i prywatności

Warto podkreślić, że nasze rejestratory czasu pracy wykorzystujące biometrię, nie przechowują obrazów linii papilarnych. Generują one jedynie unikalny, matematyczny kod (hash). Oznacza to, że nawet w przypadku fizycznego przejęcia urządzenia, pozyskanie z niego danych pozwalających na odtworzenie odcisku palca pracownika jest technologicznie niemożliwe. To najwyższy standard ochrony prywatności zgodny z wytycznymi RODO.

Weryfikacja dwuetapowa i uprawnienia administratorów

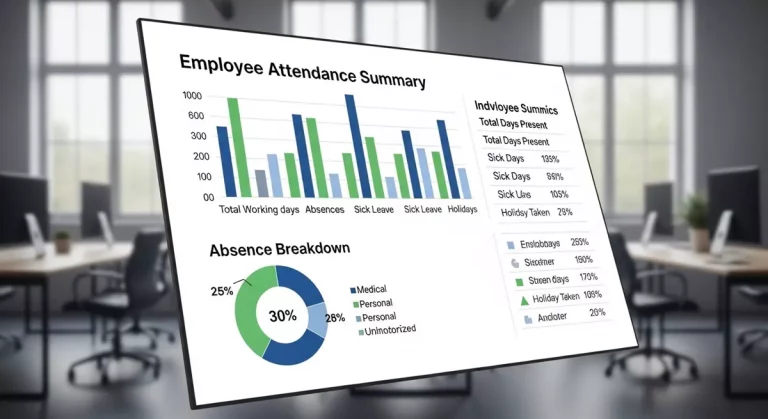

Bezpieczeństwo systemu RCP to nie tylko ochrona przed czynnikami zewnętrznymi, ale również precyzyjne zarządzanie dostępem wewnątrz firmy. System RCM Control pozwala na elastyczne definiowanie ról. Nie każdy, kto ma dostęp do panelu, musi widzieć stawki płacowe czy dane wrażliwe wszystkich zatrudnionych.

Kontrola dostępu do panelu zarządzania

Logowanie do konta administratora jest chronione i weryfikowane. Możesz nadać różne poziomy uprawnień:

- Super-administrator: Pełny dostęp do konfiguracji i płac.

- Kierownik działu: Wgląd tylko w czas pracy podległego mu zespołu.

- Pracownik kadr: Możliwość generowania raportów bez edycji danych historycznych.

Dzięki takiemu podziałowi minimalizujesz ryzyko celowej lub przypadkowej manipulacji w rekordach czasu pracy.

Logi systemowe i historia zmian (Audit Trail)

Jednym z najważniejszych wymogów podczas audytów i kontroli jest możliwość wykazania, że dane w systemie nie były bezprawnie modyfikowane. W papierowej liście obecności łatwo coś dopisać lub skreślić. W profesjonalnym systemie RCP każda ingerencja pozostawia ślad.

Przejrzystość operacji

System RCM Control prowadzi pełny rejestr zdarzeń (Audit Log). Jeśli administrator ręcznie zmieni godzinę wyjścia pracownika (np. z powodu zapomnienia o odbiciu karty), system odnotuje tę zmianę, wskazując kto jej dokonał i o której godzinie. Taka transparentność jest kluczowa w sytuacjach spornych oraz podczas kontroli z Państwowej Inspekcji Pracy, stanowiąc dowód na rzetelność prowadzonej dokumentacji.

Podsumowanie: Bezpieczeństwo, na którym możesz polegać

Bezpieczny system RCP to taki, o którym nie musisz myśleć na co dzień, bo wiesz, że działa w tle, chroniąc Twoje interesy. Wybierając RCM Control, zyskujesz pewność, że Twoje dane kadrowe są zabezpieczone przed kradzieżą, manipulacją i awariami sprzętowymi. To fundament, na którym możesz budować stabilne i nowoczesne przedsiębiorstwo.

Chcesz dowiedzieć się więcej o certyfikatach bezpieczeństwa naszych serwerów lub potrzebujesz pomocy w konfiguracji uprawnień? Zapraszamy do kontaktu z naszymi ekspertami – chętnie odpowiemy na wszystkie pytania dotyczące ochrony danych w Twojej firmie.